内网穿透

内网穿透 并配置域名

客户端

mac FastTunnel客户端路径

cd /Users/zhouzekun/Downloads/FastTunnel.Client.osx-x64

./FastTunnel.Client

./FastTunnel.Client & #后台运行

mac 创建了快捷指令

cd /Users/zhouzekun/Downloads/FastTunnel.Client.osx-x64

vim startTunnel.sh

{

#!/bin/bash

cd /Users/zhouzekun/Downloads/FastTunnel.Client.osx-x64/

./FastTunnel.Client

}

vim ~/.zshrc

alias startTunnelClient='sh /Users/zhouzekun/Downloads/FastTunnel.Client.osx-x64/startTunnel.sh'

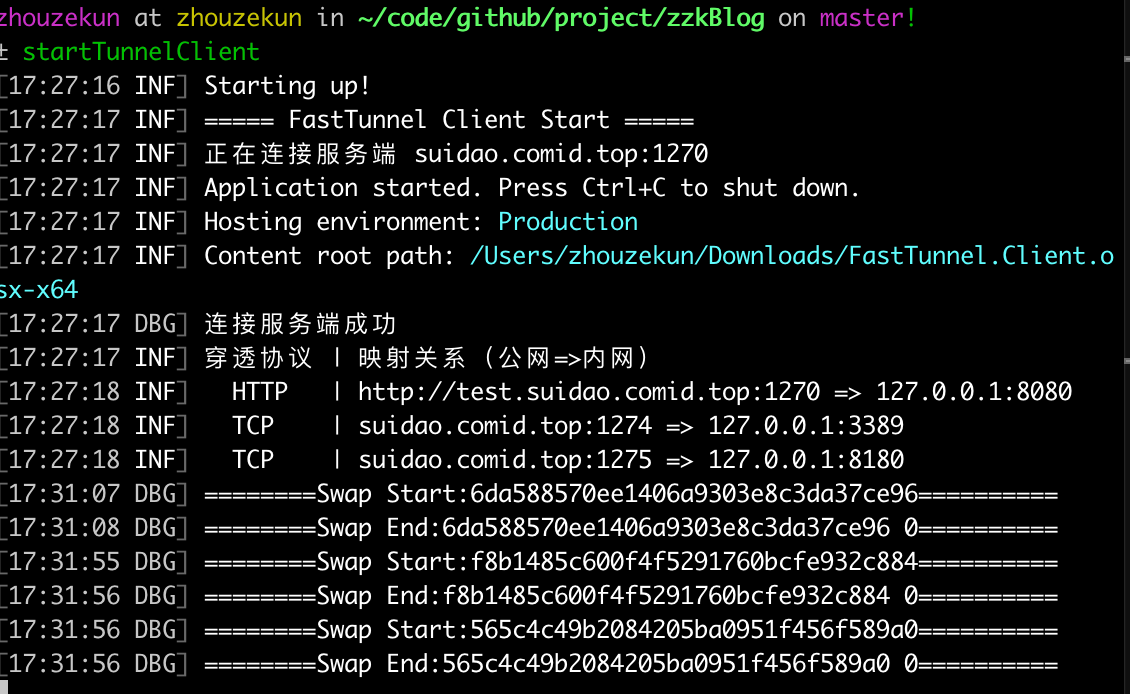

再次启动 只需输入 startTunnelClient

配置文件地址

cd /Users/zhouzekun/Downloads/FastTunnel.Client.osx-x64/config

vim appsetting.json

服务转发配置

"FastTunnel": {

"Server": {

// [必选] 服务端ip/域名(来自服务端配置文件的urls参数)

"ServerAddr": "www.comid.top",

// [必选] 服务端监听的通信端口(来自服务端配置文件的urls参数)

"ServerPort": 1270

},

// [可选],服务端Token,必须与服务端配置一致,否则拒绝登录。

"Token": "TOKEN_FOR_CLIENT_AUTHENTICATION",

/**

* [可选] 内网web节点配置

*/

"Webs": [

{

// [必选] 内网站点所在内网的ip

"LocalIp": "127.0.0.1",

// [必选] 内网站点监听的端口号

"LocalPort": 8080,

// [必选] 子域名, 访问本站点时的url为 http://${SubDomain}.${WebDomain}:${ServerPort}

"SubDomain": "suidao"

// [可选] 附加域名,需要解析CNAME或A记录至当前子域名

// "WWW": [ "www.abc.com", "test111.test.cc" ]

}

],

服务端

fastServer地址

cd /home/software/FastTunnel.Server.linux-x64

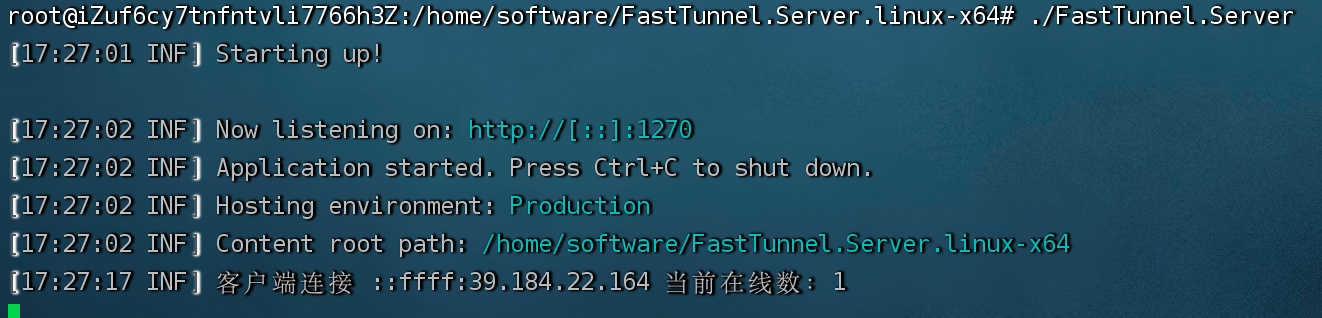

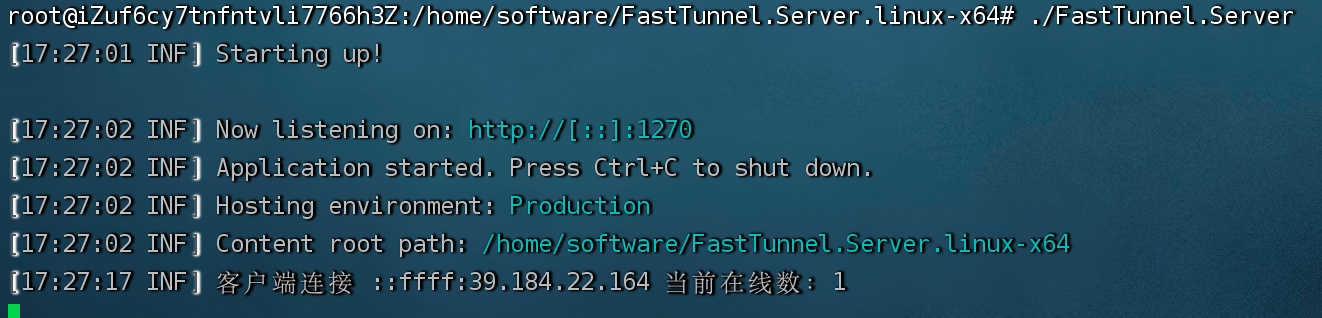

./FastTunnel.Server

./FastTunnel.Server & #后台

lsof -i :1270

kill -9 pid

服务端配置

cd /home/software/FastTunnel.Server.linux-x64/config

vim appsetting.json

配置

域名需自己配置并添加二级域名地址

"FastTunnel": {

// 服务监听端口

"BinPort": 1270,

// 可选,绑定的根域名,

// 客户端需配置SubDomain,实现 ${SubDomain}.${WebDomain}访问内网的站点,注意:需要通过域名访问网站时必选。

"WebDomain": "suidao.comid.top",

// 可选,访问白名单,为空时:所有人有权限访问,不为空时:不在白名单的ip拒绝。

"WebAllowAccessIps": [],

// 可选,是否开启端口转发代理,禁用后不处理Forward类型端口转发.默认false。

"EnableForward": true,

// 可选,当不为空时,客户端也必须携带Tokens中的任意一个token,否则拒绝登录。

"Tokens": [ "TOKEN_FOR_CLIENT_AUTHENTICATION" ],

}

启动顺序:

- 服务端

cd /home/software/FastTunnel.Server.linux-x64

./FastTunnel.Server

- 客户端

startTunnelClient

此时公网地址还带有端口号

配置nginx

做一次端口转发

server {

listen 80;

server_name *.suidao.comid.top;

location / {

proxy_pass http://127.0.0.1:1270;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

## access_log logs/access_suidao.log main;

}

}

访问 http://test.suidao.comid.top/地址 已经穿透到本地8080端口。

其他方法

一、i996.me

超简易配置

执行命令

curl https://i996.me | bash -s yuet65356

二、natApp

文档信息

- 本文作者:comi

- 本文链接:https://cold-summer.github.io/zzkBlog/2023/07/11/cc/

- 版权声明:自由转载-非商用-非衍生-保持署名(创意共享3.0许可证)